La UNCUYO armó una guía para el uso responsable de la IA en el ámbito académico y científico

Establece principios rectores y buenas prácticas para acompañar la incorporación de esta tecnología ...

22 DE ABRIL DE 2026

En principio, la idea es muy buena y nos puede ahorrar un problema en alguna ocasión. Sin embargo, pocas veces se alerta sobre los peligros que supone para la seguridad.

Foto ilustrativa tomada de serviciotecnicoloop.com

Unidiversidad / Fuente: infotechnology.com

Publicado el 11 DE DICIEMBRE DE 2017

La nueva tendencia de agregar puertos USB de carga para todo tipo de dispositivos electrónicos en aeropuertos, colectivos o autos es una verdadera salvación cuando las baterías -que cada vez parecen durar menos- entran en período de agonía. Pero lo mismo que llena la batería puede vaciar los datos y la privacidad.

Cuando conectamos el celular a la computadora, lo más normal es que directamente detecte el dispositivo y permita acceder a la memoria de almacenamiento (debido a que casi todos los celulares vienen por defecto en modo MTP, el modo de transferencia de archivos predeterminado de Android.)

De la misma manera, cualquier persona puede acceder al dispositivo móvil si se lo conecta a un puerto USB si éste está a su vez conectado a un ordenador. Además de que alguien pueda acceder a los datos que hay almacenados en el celular, un hacker puede introducir malware a través del puerto USB. Cada carga de celular o notebook signifca un riesgo para el usuario.

Por eso, los especialistas sostienene que la mejor forma es usar un cargador pórtatil, diseñado específicamente para ese uso. Otro gadget menos complejo que cumple la misma función es el cable USB específico de carga y no el que se usa comúnmente para conectar el smartphone a la computadora. En cualquier caso, también es recomendable tomar otras medidas de seguridad complementarias como usar sólo puertos USB de confianza, proteger el dispositivo móvil con una contraseña y no desbloquearlo durante la carga y usar recursos y tecnologías de encriptación que permitan proteger los datos, aislando la información sensible.

Lo básico es tener un control de la exposición y los permisos. Está claro que la solución más eficaz para que un dato no se filtre es, obviamente, no compartirlo. Pero cuando hemos de hacerlo porque el paso por la electrónica es inevitable por nuestras circunstancias, lo que queda es ser precavido a nivel de qué redes se usan, los sistemas y qué permisos damos, por ejemplo a las aplicaciones que instalamos.

tecnología, celulares, notebooks, tablets, cargar, recargar, puertos públicos usb,

Establece principios rectores y buenas prácticas para acompañar la incorporación de esta tecnología ...

22 DE ABRIL DE 2026

Un relevamiento del Observatorio de Psicología Social Aplicada de la Facultad de Psicología de la ...

10 DE ABRIL DE 2026

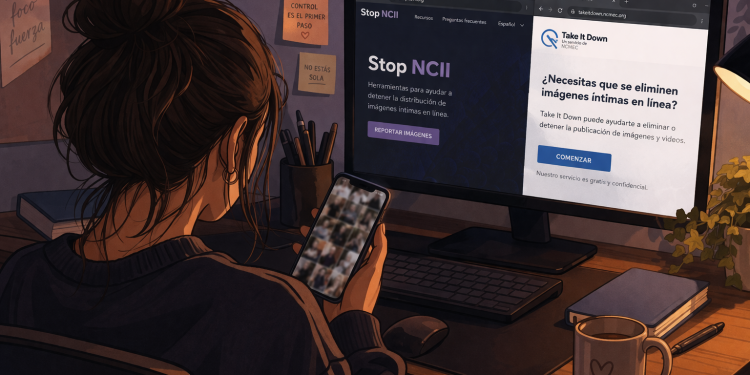

Casi la totalidad de los deepfakes se usan para crear pornografía de mujeres, y son mujeres 9 de ...

09 DE ABRIL DE 2026